Dlaczego firmy przenoszą pocztę do Microsoft 365 i czego najbardziej się boją

Najważniejsze powody migracji poczty do Microsoft 365

Decyzja o przeniesieniu poczty do Microsoft 365 rzadko wynika z jednego powodu. Zwykle jest efektem kumulacji kilku problemów: zawodnego hostingu, przepełnionych skrzynek, rosnących wymagań bezpieczeństwa albo potrzeby lepszej współpracy w zespole. Microsoft 365 daje poczcie firmowej stabilne zaplecze, które trudno odtworzyć na lokalnym serwerze czy tanim hostingu.

Najczęstsze argumenty „za” migracją:

- Stabilność i dostępność – Exchange Online działa w rozproszonych centrach danych, z wysoką dostępnością i mechanizmami redundancji. Awarie serwera w biurze, brak zasilania czy problem z łączem nie zatrzymują dostępu do poczty.

- Bezpieczeństwo – wbudowane filtry antyspam, ochrona przed malware, funkcje antyphishingowe, logi audytowe, zaawansowane polityki ochrony danych. Do tego możliwość wymuszenia MFA i nowoczesne mechanizmy uwierzytelniania.

- Dostęp z każdego miejsca i urządzenia – poczta, kalendarz i kontakty są spójne na telefonie, laptopie, webmailu i Outlooku. Nie ma potrzeby utrzymywania osobnych konfiguracji POP/IMAP.

- Integracja z innymi usługami – Outlook, Teams, SharePoint, OneDrive, Planner, Viva – pełny ekosystem, w którym poczta jest jednym z elementów współpracy.

- Przewidywalne koszty – zamiast inwestować w serwer, licencje i administrowanie, firma płaci abonament i ma dostęp do stale aktualizowanej platformy.

Dla wielu organizacji dodatkowym impulsem jest koniec wsparcia dla starego serwera Exchange, ograniczenia hostingu IMAP lub zwiększona liczba ataków phishingowych, które pokazują, że dotychczasowe rozwiązanie nie chroni już wystarczająco dobrze.

Obawy przed migracją: przestoje, chaos i utrata maili

Najbardziej blokują trzy rzeczy: strach przed przerwą w działaniu poczty, widmo utraty ważnych wiadomości oraz obawa, że użytkownicy nie poradzą sobie ze zmianą. Do tego dochodzi czasem świadomość, że „nie mamy u siebie ludzi, którzy ogarną tak duży projekt” albo „poprzedni informatyk odszedł i nikt nie wie, jak to jest pospinane”.

Typowy zestaw obaw:

- „Klienci nie będą mogli się do nas dodzwonić mailowo, a my nie zauważymy zamówień” – lęk przed przestojem.

- „Co jeśli część wiadomości zniknie po drodze albo część skrzynek nie zgra się poprawnie?” – obawa o spójność danych.

- „Pracownicy przyzwyczaili się do dotychczasowego systemu, nowy Outlook ich przerośnie” – obawa przed oporem użytkowników.

- „Nie mamy pełnej listy kont, aliasów, haseł. A jeśli czegoś nie uwzględnimy?” – luki w inwentaryzacji.

Te obawy są zdrowe, bo zmuszają do planowania. Kluczowe jest to, żeby nie pozwolić im pchnąć organizacji w „migrację w panice”, czyli działanie na skróty, bez planu, testów i komunikacji z użytkownikami.

Różnica między migracją „w panice” a projektem zaplanowanym

Migracja w panice to typowy scenariusz: kończy się umowa z hostingiem, serwer odmawia posłuszeństwa lub pojawia się poważny incydent bezpieczeństwa. Decyzja: „przenosimy wszystko do Microsoft 365 w ten weekend, bo inaczej…”. Na tym etapie zwykle nie ma ani pełnej inwentaryzacji, ani przetestowanego scenariusza, ani dobrze ustawionych rekordów DNS. Z zewnątrz wygląda to na szybkie działanie, ale późniejsze gaszenie pożarów trwa tygodniami.

Przykład z praktyki: średnia firma handlowa, kilka działów, kilkadziesiąt skrzynek. Admin zlecił szybkie przeniesienie wszystkich skrzynek do Microsoft 365 w modelu cutover, zmienił rekord MX w sobotę wieczorem, ale nie zauważył, że część urządzeń (skanery, system ERP, aplikacja magazynowa) wysyła pocztę przez stary serwer SMTP. W poniedziałek pracownicy nie mogli wysłać potwierdzeń zamówień ani faktur. Dwa dni trwało odplątywanie konfiguracji, a w międzyczasie klienci dzwonili z pytaniami, czy firma w ogóle działa.

W dobrze zaplanowanym projekcie:

- istnieje dokładna lista skrzynek, aliasów, urządzeń i aplikacji korzystających z poczty,

- jest środowisko testowe lub pilotaż na małej grupie użytkowników,

- rekordy DNS są przygotowane wcześniej, z obniżonym TTL,

- jest określone okno przełączeniowe i realny plan B,

- użytkownicy wiedzą, co się będzie działo, kiedy i co może wyglądać inaczej.

Dobrze przeprowadzona migracja poczty do Microsoft 365 nie jest sprintem, lecz serią krótszych etapów, z których każdy kończy się kontrolą i poprawkami.

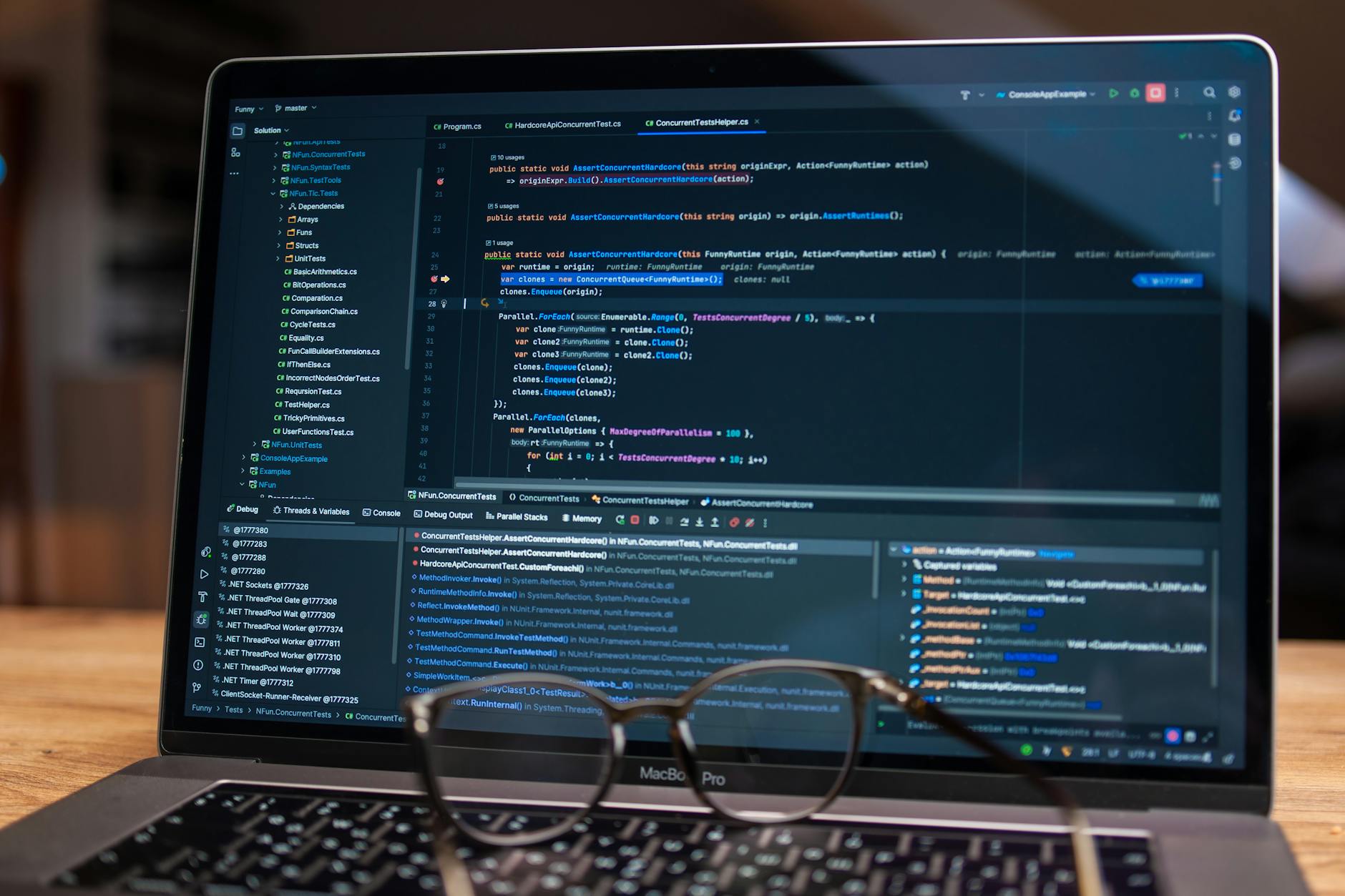

Jak działa poczta w Microsoft 365 – co trzeba rozumieć przed startem

Podstawowe elementy: Exchange Online, domeny i DNS

Microsoft 365 to zestaw usług, w którym za pocztę odpowiada Exchange Online. Po stronie Microsoftu znajdują się serwery, które przechowują skrzynki, obsługują logikę transportu wiadomości, reguły, kalendarze, kontakty i archiwa. Po stronie firmy jest konfiguracja: domeny, użytkownicy, bezpieczeństwo oraz powiązania z innymi systemami.

Kluczową rolę odgrywają domeny i system DNS. W kontekście poczty najbardziej istotne są:

- rekord MX – wskazuje serwer przyjmujący pocztę dla domeny; w Microsoft 365 jest to zwykle rekord w formie nazwa-domeny.mail.protection.outlook.com,

- Autodiscover – zwykle rekord CNAME lub SRV, dzięki któremu Outlook i inne klienty automatycznie wykrywają ustawienia konta,

- SPF – rekord TXT określający, które serwery mogą wysyłać pocztę z danej domeny,

- DKIM – mechanizm podpisywania wychodzących wiadomości cyfrowym podpisem, który potwierdza, że e-mail nie został zmodyfikowany i pochodzi z zaufanego źródła,

- DMARC – polityka mówiąca serwerom odbiorczym, jak mają traktować pocztę, która nie przechodzi SPF/DKIM (monitorowanie, kwarantanna, odrzucenie).

Konfiguracja tych rekordów decyduje o tym, czy poczta trafi do skrzynek w Microsoft 365, czy do starego systemu, a także jak będzie traktowana przez filtry antyspamowe innych organizacji. Dlatego precyzyjne zaplanowanie zmian DNS jest jednym z filarów migracji bez przestojów.

Różnice względem klasycznego serwera poczty

Przy przejściu z hostingu IMAP lub lokalnego Exchange’a na Exchange Online zmienia się nie tylko miejsce przechowywania danych, ale sposób zarządzania całością środowiska. Zamiast jednej maszyny lub współdzielonego hostingu pojawia się rozproszona platforma z panelami administracyjnymi (Microsoft 365 Admin Center, Exchange Admin Center, Azure AD).

Kluczowe różnice:

- Model zarządzania – brak bezpośredniego dostępu do serwera; admin zarządza usługą poprzez portale i PowerShell, nie ma dostępu do systemu operacyjnego.

- Aktualizacje – Exchange Online jest aktualizowany po stronie Microsoftu. Nie ma potrzeby planowania własnych aktualizacji serwera, ale trzeba śledzić zmiany funkcjonalne i nowe opcje.

- Skalowanie – nie ma potrzeby kupowania nowego sprzętu przy wzroście liczby użytkowników, wystarczy dokupić licencje. Ograniczeniem są limity usługi, a nie fizyczne zasoby.

- Bezpieczeństwo – wiele funkcji dostępnych dawniej tylko w dużych organizacjach (np. zaawansowana ochrona przed atakami, dostęp warunkowy) trafia do mniejszych firm jako część subskrypcji.

Przy migracji warto uwzględnić, że niektóre przyzwyczajenia administracyjne przestają mieć sens. Zamiast konfigurować antyspam na gatewayu lokalnym, lepiej wykorzystać Exchange Online Protection. Zamiast tworzyć osobne konta do logowania do serwera poczty, wszyscy pracownicy logują się jednym kontem organizacyjnym Microsoft 365 (Azure AD).

Przepływ poczty i kolejkowanie w Exchange Online

Zrozumienie, jak poczta „płynie” przez Microsoft 365, pomaga świadomie planować okno przełączeniowe. Przy konfiguracji standardowej:

- nadawca wysyła wiadomość ze swojego serwera SMTP,

- serwery DNS sprawdzają rekord MX dla Twojej domeny,

- poczta trafia do infrastruktury Exchange Online Protection,

- wiadomość przechodzi przez filtry antyspamowe/antywirusowe i reguły transportowe,

- Exchange Online dostarcza ją do skrzynki odbiorczej adresata.

Jeśli z jakiegoś powodu skrzynka nie jest dostępna (np. konto nie zostało jeszcze utworzone albo jest błąd połączenia), wiadomości są kolejkowane. Exchange Online będzie próbował dostarczyć je ponownie przez określony czas, zanim ostatecznie zwróci komunikat NDR (Non-Delivery Report). To kolejkowanie i mechanizmy retry sprawiają, że krótkie problemy po stronie DNS czy chwilowe opóźnienia nie muszą oznaczać utraty poczty.

Przy migracji bez przestoju wykorzystuje się ten mechanizm: można na przykład wcześniej przełączyć rekord MX na Microsoft 365, a stary system nadal będzie dostępny, dopóki użytkownicy nie zostaną przełączeni. W zależności od wybranej strategii (np. migracja hybrydowa) część poczty może trafiać do skrzynek w chmurze, a część do skrzynek lokalnych – Exchange potrafi przekierować wiadomości wewnętrznie.

Limity i ograniczenia Exchange Online

Każda usługa chmurowa ma limity. Przy planowaniu migracji warto je poznać, żeby uniknąć niespodzianek w trakcie i po przeniesieniu:

- Rozmiar skrzynki – w planach Business Standard i większości planów Enterprise standardowa skrzynka ma 50 GB; w wyższych planach (np. E3) można mieć 100 GB oraz archiwum online.

- Maksymalny rozmiar wiadomości – domyślnie około 35 MB, ale można to dostosować politykami (do wyższych wartości, z rozsądnym limitem).

- Limity wysyłki – liczba odbiorców na dobę, liczba odbiorców w jednym mailu; przy masowej wysyłce newsletterów trzeba użyć dedykowanych narzędzi, a nie zwykłej skrzynki użytkownika.

- Połączenia klienckie – jednoczesne połączenia z różnych urządzeń, limity w API (EWS, Graph) dla zewnętrznych aplikacji.

W kontekście migracji istotny jest także limit dotyczący migracji danych – Microsoft posiada wewnętrzne mechanizmy kontroli obciążenia, co może powodować, że duże migracje trwają dłużej. Lepiej założyć, że przeniesienie kilku- czy kilkunastu dużych skrzynek może potrwać kilkanaście-kilkadziesiąt godzin, niż planować wszystko „na wczoraj”.

Ocena stanu obecnego – inwentaryzacja środowiska pocztowego

Identyfikacja źródła: skąd migrujemy

Pierwszym krokiem jest jasne określenie, z jakiego systemu startujesz. Inne narzędzia i ścieżki będą odpowiednie dla:

- lokalnego serwera Exchange (różne wersje – 2010, 2013, 2016, 2019),

- hostingu IMAP/POP3 (np. dostawca hostingu WWW, tani serwer pocztowy),

- innej chmury (Google Workspace, inny provider poczty w chmurze),

- własnego serwera SMTP/IMAP opartego o Postfix, Dovecot czy inne rozwiązania open source.

Od tego zależą dostępne ścieżki migracji: cutover, staged, hybrydowa czy IMAP. Od razu warto sprawdzić, czy obecny dostawca nie stawia ograniczeń w dostępie (np. brak dostępu do IMAP, ograniczenia w tworzeniu eksportów). Im wcześniej wyjdą na jaw ograniczenia, tym więcej czasu pozostanie na znalezienie obejścia.

Pełna lista obiektów: skrzynki, aliasy, grupy i archiwa

Bez pełnej inwentaryzacji bardzo łatwo o pominięcia. Dobrą praktyką jest stworzenie arkusza (Excel, arkusz w SharePoint/OneDrive), w którym spisane są wszystkie istotne elementy:

- Skrzynki użytkowników – login, imię i nazwisko, dział, przybliżony rozmiar skrzynki, typ (osobista, wspólna, rola w systemach).

- Aliasów e-mail – dodatkowe adresy przypisane do skrzynek; przy migracji trzeba je odwzorować.

- Grup dystrybucyjnych i list mailingowych – listy typu sprzedaz@, biuro@, zarzad@, z listą członków.

- Skrzynek współdzielonych (np. reklamacje@, bok@) – kto ma mieć do nich dostęp, czy są używane w programach zewnętrznych.

- Archiwów PST – pliki na dyskach użytkowników lub dyskach sieciowych, często latami „doklejane” do Outlooka.

Dodatkowe elementy: przekierowania, aplikacje, urządzenia

Poza skrzynkami i grupami istnieje sporo mniej widocznych elementów, które potrafią „wysadzić” migrację w najmniej oczekiwanym momencie. Przed zaplanowaniem przełączenia ruchu spisz także:

- Przekierowania zewnętrzne – skrzynki, które automatycznie przekazują pocztę na prywatne adresy użytkowników lub do innych domen firmowych.

- Konta techniczne – skrzynki używane przez aplikacje (ERP, CRM, systemy biletowe, monitoring, systemy fakturowania) do wysyłania i odbierania e-maili.

- Urządzenia wielofunkcyjne – drukarki, skanery, centrale VoIP, systemy alarmowe, które wysyłają powiadomienia e-mail.

- Aliasowe nazwy domen – dodatkowe domeny, z których wysyłana jest korespondencja (np. domeny marek, spółek-córek, aliasy regionalne).

Te elementy trzeba później odtworzyć lub przeprojektować w Microsoft 365. Dobrze jest zaznaczyć przy każdym z nich: kto jest właścicielem biznesowym, jak działa obecnie (POP/IMAP/SMTP), jakie ma hasło i czy jest gdzieś używane jawnie w konfiguracjach.

Analiza użycia: jak pracownicy korzystają z poczty

Sam rozmiar skrzynki nie pokazuje całego obrazu. Inaczej planuje się migrację, gdy większość pracowników używa Outlooka na komputerze, a inaczej gdy dominują telefony i webmail. W prosty sposób można zebrać informacje:

- jakich klientów pocztowych używają użytkownicy (Outlook, Apple Mail, Thunderbird, mobilne aplikacje),

- czy dominują protokóły POP3 (lokalne pliki PST, ryzyko rozjazdu danych) czy IMAP/Exchange,

- ile osób łączy się tylko przez przeglądarkę,

- które działy najczęściej pracują na wspólnych skrzynkach lub folderach udostępnionych.

Pozwala to przewidzieć, gdzie będzie najwięcej pytań po przełączeniu i którym grupom zapewnić dodatkowe wsparcie lub krótkie szkolenie. Przykład z praktyki: dział handlowy pracujący intensywnie na kalendarzach współdzielonych szybciej zauważy minimalne opóźnienia lub brak dostępu niż zespół, który sprawdza pocztę dwa razy dziennie.

Ocena ryzyka i priorytety biznesowe

Na podstawie inwentaryzacji da się już wskazać obszary krytyczne i te mniej wrażliwe na krótkotrwałe zakłócenia. Ułatwia to decyzję, kogo migrować jako pierwszego, a kogo na końcu:

- Działy krytyczne czasowo – obsługa klienta, call center, zespoły wsparcia technicznego, logistyka.

- Działy o wysokim wolumenie korespondencji – sprzedaż, marketing, finanse.

- Obszary eksperymentalne – małe zespoły, które mogą być „pilotażem” migracji.

Jeżeli pojawi się obawa, że „jak coś nie wyjdzie, to sparaliżuje całą firmę”, można zacząć od ograniczonej grupy użytkowników i dopiero po sprawdzeniu procesu rozszerzyć migrację na całość.

Wybór strategii migracji: cutover, staged, hybrydowa, IMAP – co dla kogo

Migracja typu cutover – wszystko naraz

Cutover polega na tym, że w krótkim, zaplanowanym oknie czasowym przenosi się wszystkie skrzynki z obecnego systemu do Microsoft 365, a potem przełącza przepływ poczty. To podejście przypomina wymianę mostu „w jedną noc” – wymaga przygotowań, ale samo przełączenie jest szybkie.

Cutover ma sens, gdy:

- liczba skrzynek jest niewielka (zwykle do kilkudziesięciu–stu użytkowników),

- środowisko źródłowe jest relatywnie proste (mało integracji, proste grupy, brak złożonej hybrydy),

- firma może zaakceptować krótkie okno serwisowe, głównie na poziomie konfiguracji klientów pocztowych.

Zalety to prostsza koordynacja i krótszy czas utrzymywania dwóch równoległych systemów. W zamian potrzeba większej dyscypliny w przygotowaniu: dokładny plan, testy pilotażowe i jasna komunikacja z użytkownikami, kiedy nastąpi przełączenie.

Migracja typu staged – etapami, ale z końcem w chmurze

Staged migration to scenariusz, w którym użytkownicy są przenoszeni partiami. Stary system i Microsoft 365 działają równolegle, a Ty planowo „przepinasz” kolejne grupy.

Taka strategia pomaga, gdy:

- masz większą liczbę skrzynek,

- nie chcesz przeprowadzać jednej dużej operacji w weekend,

- chcesz najpierw przenieść działy, które są gotowe na zmiany, i dopiero potem pozostałych.

W trakcie migracji etapowej trzeba zadbać o poprawne kierowanie poczty między starym i nowym systemem oraz o to, by użytkownicy nie gubili list adresowych czy kalendarzy. Zaletą jest możliwość wyłapania problemów na małej grupie i skorygowania procesu przed kolejnymi etapami.

Hybryda z Exchange – współistnienie lokalnego i chmurowego

Migracja hybrydowa zakłada, że lokalny Exchange i Exchange Online działają razem przez dłuższy czas, a część użytkowników pozostaje jeszcze on-premises. Dla użytkowników może to wyglądać jak jedno wspólne środowisko: globalna książka adresowa, wspólne kalendarze, transparentne przekazywanie poczty.

Taki scenariusz sprawdza się, gdy:

- organizacja ma dużo użytkowników albo bardzo złożone środowisko,

- potrzebne są zaawansowane funkcje (np. delegacje kalendarzy między chmurą a lokalnym serwerem) już w trakcie migracji,

- ze względów prawnych lub technicznych część skrzynek ma chwilowo zostać lokalnie.

Hybryda wymaga więcej pracy konfiguracyjnej (certyfikaty, konektory, federacja katalogu), ale w zamian daje płynne przełączanie, bardzo małe ryzyko przestojów i komfortowe współistnienie. To często wybór większych firm, które nie chcą robić rewolucji jednego weekendu.

Migracja IMAP – gdy nie ma Exchange’a po drugiej stronie

Jeżeli źródłem jest prosty serwer pocztowy lub hosting, najczęściej dostępny jest protokół IMAP. Microsoft 365 potrafi z niego odczytać foldery i wiadomości i przenieść je do nowych skrzynek Exchange Online.

Migracja IMAP ma kilka istotnych cech:

- przenoszone są tylko wiadomości i foldery – nie ma kontaktów, kalendarzy, zadań ani reguł,

- potrzebne jest sprawdzenie haseł (często są nieznane administracji, bo użytkownicy zmieniali je sami),

- często trzeba osobno obsłużyć pliki PST i lokalne archiwa z Outlooka.

IMAP bywa dobrym kompromisem dla mniejszych firm przechodzących z hostingu, gdzie nie było rozbudowanych funkcji Exchange. Da się dzięki temu przenieść najważniejsze – historię korespondencji – i jednocześnie posprzątać stare, nieużywane elementy.

Kryteria wyboru strategii

Przy wyborze scenariusza warto zestawić kilka kryteriów, zamiast wybierać wyłącznie „bo tak najłatwiej technicznie”:

- Rozmiar i złożoność organizacji – liczba skrzynek, grup, domen, integracji.

- Akceptowalny poziom ryzyka – czy organizacja woli krótszy, ale bardziej intensywny projekt, czy raczej dłuższe współistnienie.

- Wymagania biznesowe – obecność systemów, które silnie polegają na Exchange (np. specjalistyczne workflowy, aplikacje).

- Kompetencje zespołu IT – czy wygodniej zbudować hybrydę, czy prościej przeprowadzić jednorazową migrację cutover.

Dobrą praktyką jest też przeprowadzenie krótkiego pilotażu na kilku kontach w wybranej strategii, zanim zapadnie ostateczna decyzja dla całej organizacji.

Projekt migracji bez przestojów – planowanie krok po kroku

Definicja celów i zakresu

Zanim pojawią się konkretne daty, przydatne jest spisanie, co dokładnie ma zostać przeniesione i jakie są oczekiwane efekty. Przykładowe pytania pomocnicze:

- czy przenosimy tylko pocztę, czy także kalendarze, kontakty i zadania,

- czy w tym samym projekcie migrujemy też OneDrive/SharePoint, czy osobno,

- czy zmieniają się zasady nazewnictwa kont (np. z imie.nazwisko na inny format),

- jaki jest docelowy model logowania (tylko chmura, hybryda z lokalnym AD, SSO).

Taki zakres pomaga uniknąć sytuacji, w której w połowie projektu pojawiają się dodatkowe oczekiwania, np. „to może od razu zróbmy migrację plików i Teams”. Można je wtedy świadomie przesunąć do kolejnego etapu, zamiast przeciążać aktualny.

Harmonogram i okna przełączeniowe

Przy migracji bez przestojów kluczowe jest ustalenie, kiedy można bezpiecznie wykonać operacje wpływające na użytkowników. Typowy harmonogram obejmuje:

- Etap przygotowawczy – konfiguracje w Microsoft 365, dodanie domen, testy pilotowe.

- Etap migracji w tle – kopiowanie danych przy użyciu narzędzi Microsoft lub zewnętrznych (bez przełączania MX).

- Okno przełączeniowe – zmiany DNS, ustawienie nowych klientów, ewentualne krótkie przerwy w dostępie do starych skrzynek.

- Etap stabilizacji – monitoring, rozwiązywanie zgłoszeń użytkowników, usuwanie starych zależności.

W wielu firmach sensownym czasem na przełączenie jest wieczór lub weekend, ale tam, gdzie działalność jest całodobowa, można zaplanować przejście na najspokojniejsze godziny (np. noc z piątku na sobotę) i oprzeć się na kolejkowaniu poczty – serwery nadal odbiorą wiadomości, nawet jeśli chwilowo część użytkowników nie będzie zalogowana.

Plan komunikacji z użytkownikami

Lęk przed migracją często wynika z niepewności pracowników, a nie z samych zmian technicznych. Jasna komunikacja pomaga tę obawę rozbroić. Przygotuj:

- zapowiedź zmian – co się zmieni, kiedy, czego użytkownicy mogą się spodziewać,

- proste instrukcje – logowanie do nowej poczty w przeglądarce, konfiguracja telefonów, podstawowe skróty,

- informację o wsparciu – jak zgłaszać problemy, kto pomaga w pierwszym dniu po migracji.

Dobra praktyka: wysłać kilka krótkich wiadomości w odstępach czasu zamiast jednej długiej instrukcji na dzień przed przełączeniem. Pracownicy mają szansę oswoić się ze zmianą, zadać pytania, a Ty możesz doprecyzować plan na podstawie tych pytań.

Testy pilotażowe

Zanim przełączysz całą organizację, opłaca się przeprowadzić pilotaż na małej grupie użytkowników. Wybierz osoby z różnych działów, ale o podobnym profilu pracy do reszty firmy. W ramach pilotażu możesz sprawdzić:

- czy migracja danych przebiega w zakładanym czasie,

- czy klienci pocztowi (Outlook, telefony) łączą się poprawnie,

- czy działają reguły pocztowe, udostępnienia i uprawnienia do skrzynek współdzielonych,

- jakie pytania zadają użytkownicy i co trzeba doprecyzować w instrukcjach.

Na podstawie tych informacji można jeszcze zmodyfikować harmonogram, scenariusze przełączenia MX czy sposób konfiguracji urządzeń sieciowych. Taka faza testowa obniża napięcie przed „właściwym” przełączeniem, bo wiele niespodzianek zostało już przećwiczonych.

Przygotowanie środowiska Microsoft 365 pod migrację

Licencje i plan usług

Na początku upewnij się, że posiadasz odpowiednie licencje dla wszystkich użytkowników, którzy mają zostać przeniesieni. Przy doborze planu zwróć uwagę nie tylko na pocztę, ale też na:

- limit rozmiaru skrzynek i dostępność archiwum online,

- dostęp do funkcji bezpieczeństwa (np. MFA, ochrona przed phishingiem, DLP),

- dodatkowe usługi (Teams, OneDrive, SharePoint), jeżeli planujesz z nich korzystać.

Dobrą praktyką jest przypisanie licencji z kilkudniowym wyprzedzeniem do części kont pilotażowych, aby usługi zdążyły się w pełni zainicjalizować. Nowo utworzone skrzynki czasem potrzebują kilkudziesięciu minut, zanim będą gotowe na przyjęcie pierwszych wiadomości.

Struktura użytkowników i grup w Azure AD

Microsoft 365 opiera się na katalogu Azure AD. Przed uruchomieniem migracji uporządkuj:

Porządkowanie kont, aliasów i grup

Przeniesienie poczty bywa dobrym pretekstem, aby posprzątać w katalogu użytkowników. Chaos w kontach szybko przekłada się na chaos w skrzynkach, uprawnieniach i problemach po migracji.

Przejdź przez listę kont i zadaj kilka prostych pytań:

- czy wszystkie konta są aktywnie używane, czy część to dawne konta pracowników,

- czy aliasy pocztowe odpowiadają rzeczywistym potrzebom (np. brak martwych aliasów po dawnych projektach),

- czy grupy dystrybucyjne są aktualne, a ich właściciele faktycznie nad nimi czuwają.

Lepsze jest przejście migracji z mniejszą, ale czystą listą kont, niż przeniesienie starych, nieużywanych skrzynek, które tylko będą generowały pytania i podatności bezpieczeństwa.

Synchronizacja z lokalnym katalogiem (AD Connect)

Jeżeli w firmie działa lokalne Active Directory i planujesz integrację z nim, trzeba przygotować mechanizm synchronizacji (Azure AD Connect lub jego następcę – Azure AD Connect Cloud Sync). To kluczowy krok przy scenariuszach hybrydowych i tych, które zakładają jedno hasło do wszystkich systemów.

Podczas planowania synchronizacji zwróć uwagę na kilka punktów:

- filtering OU – które jednostki organizacyjne i obiekty faktycznie mają być synchronizowane do chmury,

- uchwycenie atrybutów pocztowych (proxyAddresses, mail, userPrincipalName), aby adresy w Microsoft 365 pokrywały się z tymi z lokalnego środowiska,

- model tożsamości – czy konta mają być zarządzane głównie on-premises (hybryda), czy wyłącznie w chmurze.

Dobrą praktyką jest uruchomienie synchronizacji najpierw w trybie staging albo z ograniczonym zakresem, aby sprawdzić, jak obiekty będą wyglądały po stronie Microsoft 365, zanim zostaną faktycznie utworzone lub zaktualizowane.

Bezpieczeństwo: MFA, polityki dostępu warunkowego i hasła

Przy przejściu do chmury często pojawia się naturalna obawa o bezpieczeństwo: „czy teraz każdy z internetu będzie mógł próbować logować się do skrzynek?”. To dobry moment, aby zaplanować nie tylko samą migrację, ale też podniesienie poziomu ochrony.

Kilka elementów, które warto ułożyć przed migracją lub tuż po niej:

- Multi-Factor Authentication (MFA) – najlepiej przygotować jasny plan wdrożenia: kogo obejmujemy w pierwszej kolejności (np. zarząd, działy finansowe), jakie metody uwierzytelniania będą dostępne (aplikacja, SMS, klucze FIDO).

- Polityki dostępu warunkowego – np. wymuszenie MFA przy dostępie spoza zaufanej sieci, blokady dla zagrożonych lokalizacji, wymagalność zgodnych urządzeń.

- Strategia haseł – czy pozostajemy przy lokalnej polityce haseł, czy przechodzimy na hasła chmurowe; jak komunikować zmiany użytkownikom.

Lepiej zaplanować to z wyprzedzeniem, niż wprowadzać ograniczenia „z dnia na dzień” po incydencie bezpieczeństwa. Użytkownicy znacznie spokojniej podchodzą do MFA, gdy widzą, że zostało przemyślane, a nie wrzucone ad hoc.

Standardy konfiguracji skrzynek i uprawnień

Migracja to dobry moment, aby ujednolicić pewne zasady – tak, aby nowe środowisko było spójne i przewidywalne. Dotyczy to choćby:

- domyślnych limitów skrzynek i archiwów,

- zasad przyznawania uprawnień do skrzynek współdzielonych (kto może nadawać prawa, jak je dokumentujemy),

- modelu grupowania użytkowników (grupy bezpieczeństwa vs. M365 vs. grupy dynamiczne),

- konwencji nazw dla skrzynek funkcyjnych (np.

support@,sprzedaz@– tak, aby nie dublować podobnych adresów).

Jasne standardy zmniejszają liczbę wyjątków, które w praktyce najbardziej komplikują migracje i późniejsze utrzymanie.

Polityki retencji i archiwizacji

Firmy często boją się, że przy migracji „coś zniknie”, albo – odwrotnie – że przeniosą wieloletnie archiwa, których nikt nie używa, tylko po to, aby płacić za większe skrzynki. Polityki retencji pomagają znaleźć rozsądny środek.

Warto wspólnie z działem prawnym i biznesem ustalić:

- jak długo minimalnie trzeba przechowywać pocztę (np. 3, 5, 10 lat w określonych działach),

- czy ma być dostępne archiwum online i dla kogo,

- jak postępować z lokalnymi plikami PST – czy są migrowane, czy użytkownicy będą mieli dostęp do archiwów tylko „na żądanie”.

Ustalone zasady można następnie przełożyć na polityki retencji w Microsoft Purview (dawniej Security & Compliance Center), dzięki czemu proces usuwania lub zachowywania danych będzie przewidywalny i audytowalny.

Konfiguracja DNS i przepływu poczty – jak przełączyć ruch bez przestoju

Przygotowanie rekordów DNS przed przełączeniem

Największy stres wywołuje zwykle moment przełączania MX: „a co jeśli poczta przestanie przychodzić?”. Żeby zminimalizować to ryzyko, część zmian w DNS da się przygotować z wyprzedzeniem, bez naruszania bieżącej pracy.

W praktyce oznacza to:

- dodanie i zweryfikowanie domeny w Microsoft 365 za pomocą rekordu TXT,

- przygotowanie rekordów Autodiscover oraz CNAME dla usług (np.

autodiscover.nazwadomeny.pl,sip,lyncdiscover), ale nieaktywowanie ich, jeśli środowisko produkcyjne nie jest jeszcze gotowe, - zaplanowanie zmian rekordów SPF, DKIM i DMARC – na początku w trybie mniej restrykcyjnym, by obserwować ruch bez ryzyka odrzucania legalnej poczty.

Często dobrym krokiem jest skrócenie TTL rekordów MX i Autodiscover na 24–48 godzin przed przełączeniem, tak aby zmiany rozpropagowały się szybciej w trakcie właściwego okna migracyjnego.

Przełączanie MX: scenariusz „big bang” i podejście etapowe

Sam moment zmiany rekordów MX można zorganizować na różne sposoby. W firmach, które korzystają z jednej domeny i jednego serwera, najprostszy jest scenariusz jednorazowego przełączenia – wszystkie MX wskazują od tej chwili na Microsoft 365.

W organizacjach bardziej złożonych przydaje się podejście etapowe, np.:

- w pierwszym kroku ruch poczty idzie do bramy antyspamowej lub appliance, który następnie przekazuje wiadomości do starego serwera i do Microsoft 365 równolegle,

- stopniowo przenoszone są kolejne grupy skrzynek, aż ostatecznie brama kieruje całość ruchu do chmury,

- na końcu wyłączany jest stary serwer, a MX pozostają bezpośrednio na Microsoft 365.

Takie rozwiązanie pozwala dłużej utrzymywać okres współistnienia, w którym oba środowiska otrzymują pocztę i mogą ją przekazywać między sobą, bez konieczności wielokrotnego zmieniania MX.

SPF, DKIM i DMARC – ochrona reputacji domeny

Zmiany DNS to nie tylko MX. Jeżeli poczta ma wychodzić z Microsoft 365, trzeba zadbać o reputację domeny i zgodność ze standardami antyspamowymi. Zaniedbanie tego obszaru często skutkuje skargami użytkowników, że „maile wpadają do spamu u klientów”.

Podstawowe kroki:

- SPF – aktualizacja rekordu

TXTtak, aby uwzględniał serwery Microsoft 365 (include:spf.protection.outlook.com) oraz ewentualne inne źródła wysyłki (np. systemy fakturowe, CRM). - DKIM – włączenie podpisywania wiadomości w Exchange Online i dopisanie odpowiednich rekordów

CNAMEw DNS. - DMARC – na początek polityka

p=nonez raportowaniem, aby zebrać dane, które źródła wysyłki faktycznie używają domeny, a dopiero potem stopniowe zaostrzanie doquarantinelubreject.

Wdrożenie tych mechanizmów przed pełnym przełączeniem ruchu daje czas na przetestowanie, czy poczta z nowych serwerów nie jest odrzucana przez kluczowych odbiorców.

Przepływ poczty w scenariuszu hybrydowym

Jeśli utrzymujesz hybrydę z lokalnym Exchange, konfiguracja konektorów ma bezpośredni wpływ na to, czy poczta między chmurą a lokalnym serwerem będzie działała płynnie. Źle skonfigurowane konektory potrafią spowodować pętle lub odrzucanie maili.

Kluczowe elementy takiej konfiguracji:

- zdefiniowanie konektora wychodzącego z Exchange Online do serwera on-premises (z autoryzacją po certyfikacie),

- konektor przychodzący z serwera lokalnego do Microsoft 365, który rozpoznaje ruch jako autoryzowany z Twojej organizacji,

- ustalenie, która instancja pełni rolę autorytatywnego serwera dla danej domeny i jak rozwiązywane są adresy nieznane po jednej stronie.

Dobrym krokiem przed produkcją jest przetestowanie przepływu w obie strony na kilku testowych skrzynkach, a następnie monitorowanie dzienników transportu (message trace) w czasie pierwszych dni po przełączeniu.

Minimalizowanie okna niedostępności przy zmianach DNS

Bojąc się przestoju, wiele osób zakłada, że nawet krótka zmiana MX oznacza brak dostarczania poczty. W praktyce serwery nadawcze stosują kolejkowanie wiadomości: jeśli przez chwilę serwer nie odpowiada, podejmują ponowne próby. Przez kilka godzin e-maile prawie nigdy nie giną, mogą co najwyżej zostać dostarczone z opóźnieniem.

Aby to opóźnienie było jak najmniejsze:

- wprowadź zmiany MX w momencie najmniejszego ruchu (wieczór, noc, weekend),

- upewnij się, że w chwili zmiany Microsoft 365 przyjmuje już pocztę dla Twojej domeny (domena zweryfikowana, licencje aktywne),

- zachowaj starą infrastrukturę (lub przynajmniej jej adresy IP) jeszcze przez kilkanaście–kilkadziesiąt godzin, aby uniknąć sytuacji, w której część nadawców wysyła pocztę wg starych rekordów cache’owanych u siebie.

W praktyce wiele organizacji przechodzi zmianę MX bez odczuwalnych problemów dla użytkowników. Największe napięcie jest zwykle po stronie zespołu IT – pomaga tu monitoring i jasny plan działania na wypadek opóźnień.

Monitorowanie po przełączeniu i szybka reakcja

Po zmianach w DNS dobrze jest założyć, że przez pierwsze 24–72 godziny ktoś aktywnie patrzy na środowisko. Chodzi nie tylko o same dzienniki w Microsoft 365, ale też o informacje zwrotne od użytkowników i partnerów biznesowych.

W tym okresie przydaje się:

- monitorowanie kolejek transportu w Exchange Online oraz logów od bram antyspamowych,

- szybka analiza komunikatów NDR (bounced messages) – które adresy lub domeny sprawiają problemy,

- kanał komunikacyjny z użytkownikami (np. dedykowana skrzynka lub kanał w Teams), żeby zgłaszali nietypowe zachowania – np. brak wiadomości z konkretnego systemu zewnętrznego.

Jeśli pojawiają się jednostkowe problemy, często rozwiązanie sprowadza się do korekty rekordu SPF, dodania IP systemu zewnętrznego do zaufanych źródeł lub usunięcia starych wpisów MX, które wciąż funkcjonują w niektórych konfiguracjach partnerów.

Dostęp użytkowników w trakcie i po przełączeniu

Sam przepływ poczty to jedno, ale równie ważne jest to, jak użytkownicy logują się do skrzynek w trakcie przejścia. Źle zaplanowane przełączenie potrafi skończyć się zalewem zgłoszeń typu „Outlook prosi o hasło i nic nie działa”.

Kilka praktycznych wskazówek:

- zapewnij użytkownikom dostęp przez przeglądarkę (Outlook on the web) jako „plan B” – nawet jeśli konfiguracja Outlooka desktopowego chwilowo się rozjedzie, poczta nadal będzie dostępna,

- jeśli korzystasz z hybrydy, zadbaj o aktualne certyfikaty i poprawne rekordy Autodiscover, zanim przeniesiesz większą liczbę skrzynek,

- rozważ przygotowanie profili Outlooka z wyprzedzeniem – w niektórych scenariuszach narzędzia do migracji lub skrypty mogą utworzyć nowe profile lub zaktualizować istniejące, aby użytkownik po prostu uruchomił gotowego klienta.

Najczęściej zadawane pytania (FAQ)

Jak przenieść pocztę do Microsoft 365 bez przestojów w działaniu?

Kluczem jest przygotowanie migracji jako projektu, a nie „akcji weekendowej”. Najpierw zrób pełną inwentaryzację: listę wszystkich skrzynek, aliasów, grup, urządzeń (drukarki, skanery, systemy ERP) i aplikacji, które wysyłają lub odbierają pocztę. Kolejny krok to wybór metody migracji (np. cutover, staged, IMAP) i przetestowanie jej na małej grupie użytkowników.

Przestoju da się uniknąć, jeśli:

- obniżysz wcześniej TTL rekordów DNS (zwłaszcza MX),

- zaplanujesz konkretne okno przełączeniowe (np. noc z piątku na sobotę),

- najpierw zsynchronizujesz dane, a dopiero na końcu przełączysz rekord MX na Microsoft 365.

Dzięki temu nowa poczta zacznie spływać do Exchange Online, a użytkownicy nadal będą mieli dostęp do starych wiadomości do czasu pełnego dogrania danych.

Czy podczas migracji do Microsoft 365 mogę stracić maile?

Ryzyko utraty wiadomości istnieje głównie wtedy, gdy migracja jest robiona „po omacku” lub w pośpiechu. Najczęstsze problemy pojawiają się przy pominiętych skrzynkach, błędnej konfiguracji narzędzia migracyjnego albo gdy ktoś zbyt szybko usunie stary serwer czy hosting.

Żeby się przed tym zabezpieczyć:

- zrób eksport kluczowych skrzynek (np. do plików PST) przed startem,

- po migracji porównaj liczby wiadomości w losowo wybranych skrzynkach (stary system vs Microsoft 365),

- nie wyłączaj od razu starego systemu – zostaw go na okres przejściowy w trybie „tylko do odczytu”.

Takie podejście sprawia, że nawet jeśli coś „po drodze” nie wejdzie, masz z czego odtworzyć brakujące dane.

Jakie rekordy DNS trzeba zmienić przy migracji poczty do Microsoft 365?

Dla poprawnego działania poczty w Microsoft 365 kluczowe są:

- MX – przekierowuje przychodzące maile do Exchange Online,

- Autodiscover (CNAME/SRV) – pozwala klientom (np. Outlookowi) automatycznie wykrywać ustawienia,

- SPF (TXT) – wskazuje, które serwery mogą wysyłać pocztę w imieniu Twojej domeny,

- DKIM – podpisuje wychodzącą pocztę cyfrowo,

- DMARC – określa politykę postępowania z mailem, który nie przechodzi SPF/DKIM.

Najczęściej największa zmiana to aktualizacja rekordu MX na adres w stylu nazwa-domeny.mail.protection.outlook.com oraz dostosowanie SPF tak, aby uwzględniał serwery Microsoft 365.

Dobrą praktyką jest wcześniejsze obniżenie TTL dla rekordów pocztowych (np. do 300–600 sekund). Dzięki temu podczas przełączenia DNS cały świat szybciej „dowiedzie się”, że Twoja poczta jest już w Microsoft 365, co ogranicza okres przejściowy i potencjalne niedostarczenia.

Jak przygotować pracowników na zmianę poczty na Microsoft 365?

Największy opór zwykle nie wynika z samego Outlooka, ale z zaskoczenia. Pracownicy boją się, że „znikną im maile” albo nie będą wiedzieć, gdzie kliknąć, żeby odpisać klientowi. Dlatego najpierw poinformuj zespół: co, kiedy i dlaczego się zmienia, oraz czego mogą się spodziewać w dniu przełączenia.

Dobrze działa:

- krótka instrukcja zrzutów ekranu: jak zalogować się do Outlook Web Access / Microsoft 365,

- wyjaśnienie, że stare maile będą przeniesione (i gdzie je znaleźć),

- zaplanowany dyżur „pomocowy” w pierwszym dniu po migracji (telefon/Teams/mail do IT lub partnera).

Przy kilkunastu–kilkudziesięciu osobach pomaga też pilotaż na jednej grupie – użytkownicy, którzy przeszli migrację jako pierwsi, często stają się naturalnym wsparciem dla reszty.

Czym różni się poczta w Microsoft 365 od tradycyjnego hostingu IMAP lub lokalnego serwera?

W Microsoft 365 poczta działa w Exchange Online – to usługa w chmurze, a nie pojedynczy serwer w serwerowni czy współdzielony hosting. Nie administrujesz już systemem operacyjnym ani fizyczną maszyną, tylko konfiguracją usługi: użytkownikami, domenami, bezpieczeństwem i integracjami, głównie przez portale administracyjne i PowerShell.

Dla firmy oznacza to m.in.:

- łatwiejsze skalowanie – dodajesz licencje zamiast kupować nowy sprzęt,

- wbudowane mechanizmy bezpieczeństwa (EOP, MFA, logi audytowe),

- spójny dostęp do poczty, kalendarza i kontaktów na każdym urządzeniu, bez ręcznego konfigurowania POP/IMAP.

Zmienią się też przyzwyczajenia administracyjne: zamiast własnego antyspamu na gatewayu korzystasz z Exchange Online Protection, a logowanie użytkowników jest scentralizowane w jednym koncie organizacyjnym (Azure AD).

Co zrobić z urządzeniami i aplikacjami, które wysyłają maile po migracji do Microsoft 365?

To częsty punkt, o który wiele firm potyka się na starcie. Drukarki, skanery, system ERP, aplikacje magazynowe czy formularze na stronie często wysyłają maile przez stary serwer SMTP. Jeśli podczas migracji nikt o nich nie pomyśli, w poniedziałek po przełączeniu nagle „przestają przychodzić” faktury czy powiadomienia.

Dlatego jeszcze przed migracją:

- zrób listę wszystkich urządzeń i aplikacji, które wysyłają pocztę,

- sprawdź, czy mogą korzystać z SMTP AUTH, czy wymagają wysyłki „bez logowania” z adresu IP (SMTP relay),

- przygotuj nową konfigurację zgodną z Microsoft 365 (adres serwera, port, szyfrowanie, konto techniczne, jeśli trzeba).

Dopiero gdy upewnisz się, że każde takie urządzenie ma przetestowaną nową konfigurację, możesz bezpiecznie wyłączyć stary serwer SMTP.

Jaką metodę migracji poczty do Microsoft 365 wybrać: cutover, staged czy IMAP?

Wybór zależy głównie od: liczby skrzynek, obecnego systemu poczty i czasu, jaki możesz poświęcić na projekt. Dla mniejszych firm (kilkanaście–kilkadziesiąt skrzynek) często wystarcza migracja cutover – wszystko przenosisz w jednym oknie, po wcześniejszym zsynchronizowaniu danych. Przy większych organizacjach lub skomplikowanych środowiskach lepszy bywa etapowy scenariusz (staged/hybrid), w którym część użytkowników pracuje jeszcze na starym systemie, a część już w Microsoft 365.